映画 藁の盾 を見る

藁の盾 は、同名の小説を映画化したもの。2013年4月26日公開。

« 2013年04月 | メイン | 2013年06月 »

藁の盾 は、同名の小説を映画化したもの。2013年4月26日公開。

神戸ハーバーランドは、兵庫県の観光名所。JR神戸駅から海岸までの辺りが、サンフランシスコに似せた小さな港町になっていて、umieやポートタワー、灯台、mosaicなどがあります。

Windowsでドライブレターを変更する方法のメモ。

Windows8でやっていますが、過去バージョンでも同じっぽい。

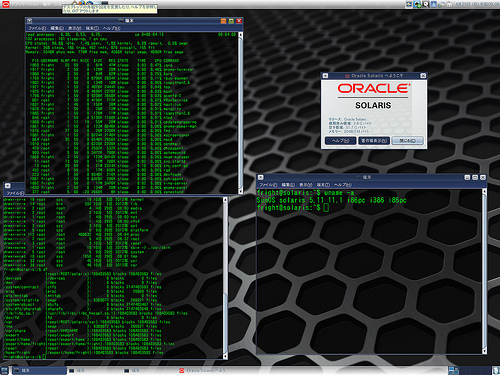

Oracle Solaris is a Unix operating system produced by Oracle.

Solaris was built by a common code base for the platforms that SPARC and x64.(Not for x86.)

It"s free and available (SunOS v5.11) on ORACLE.COM currently.

人数がオーバーしてしまい申し訳ございません。補欠で参加登録頂ければ、次回開催時にはご連絡いたします。

可能な方は、事前に下記「Backtrackのインストール」を実施しておいて頂けると幸いです。

「バッファオーバーフロー」や「エクスプロイト」など、ニュースとかでたまに聞きはするけど実際のところどんな物かよく理解できていないセキュリティ用語が多々あります。

百聞は一見に如かず。箱庭で実践してみることで、実際にどのような脆弱性・セキュリティなのかをみんなで学ぶ機会を作ります。

セキュリティの専門家でない方を対象とします。お気軽にご参加ください。

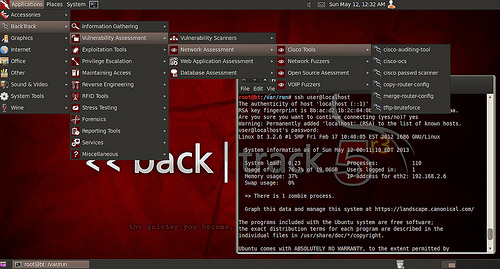

バックトラックは、ネットワーク関係のセキュリティ対策に用いるLinuxディストリビューション。

最新版は「Kali Linux」という別の名前になっていますが、まだ資料が少ないため、今回はちょっと枯れたBackTrack5r3です。

以下そのインストール方法のメモです。

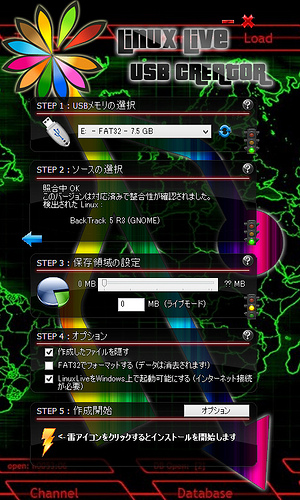

Linux Live USB Creatorは、OSのインストールディスクからブータブルUSBメモリを作成するツールです。Ubuntu系は基本的に、自前でLiveDVDからライブUSBメモリを作成する機能がありますが、一部そうでないディストリビューションがあるため(例えばBackTrack)インストールしました。

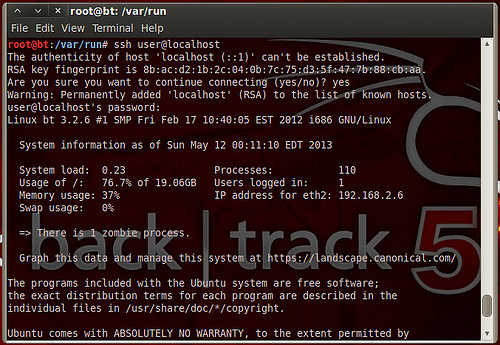

普通はデフォルトで使えるようになっている物かと思っていましたが、sshdを利用する準備が若干ややこしかったのでそのメモです。

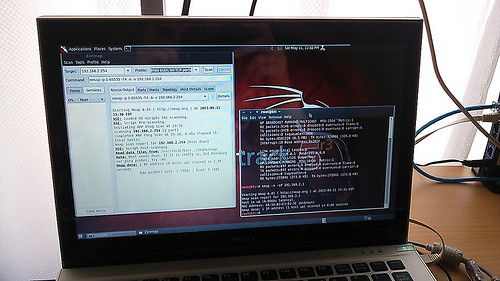

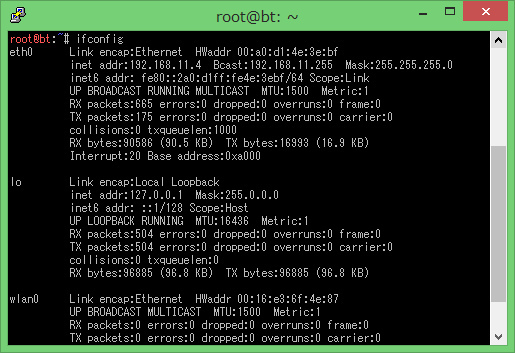

セキュリティ勉強会の企画に向けたネットワーク構成を検討しました。

基本的には、パスワードのかかったWi-Fiへアクセスし、Linuxサーバの一般ユーザアカウントを把握し、sshで接続ののちroot権限を取得するシナリオで考えてみます。

(本記事は、http://www.ddhost.jp/lab/2013/05/post_362.htmlの勉強会用の資料です。)

前提として、別記事「無線LANのWEPキーを求める」(http://www.ddhost.jp/lab/2013/05/lanwep.html)などにより、ターゲットサーバと同一セグメント上にアタッカが接続できているものとします。

ターゲットは、このページ最下部の【参考書】の付録に収録されているサーバⅡです。

また毎度のことですが、本記事はセキュリティ意識の向上を目的としています。悪用しないでください。

本記事で使用するファイルのサンプルを、下記URLに置いておきます。

必要に応じて参照してください。

https://docs.google.com/file/d/0BzDDoGziVgPZVWQ4UUl2M0xyTTQ/edit?usp=sharing

今回は、本ページ最下部【参考書】付録のサーバⅢをroot攻略のターゲットとします。

前回までの設定で、アタッカー(BackTrack)とターゲットのサーバが同一セグメント内のネットワークに属している前提とします。

また今回は、アタッカーの手元でBackTrackのGUIを操作できる前提とします。

以下IPアドレスは環境によって変わるため、各自読み替えてください。

毎度の事ですが、本記事はセキュリティ意識の向上を目的とします。悪用しないでください。

本記事で使用するファイルのサンプルを、下記URLに置いておきます。

必要に応じて参照してください。

https://docs.google.com/file/d/0BzDDoGziVgPZVWQ4UUl2M0xyTTQ/edit?usp=sharing

恐れ多くも上司のお宅にお邪魔し、懇親会を実施させていただきました。

写真は別日(事前打ち合わせ時)の写真です。

OFFな雰囲気の中で為になるお話をお聞かせ頂きました。

ありがとうございました!

セキュリティ勉強会の準備のため、自前の箱庭環境で脆弱性が指摘されているWEPキーの推定を実践し、セキュリティ意識向上を目指します。以下その方法のメモです。

前提として、BackTrack5がノートPC上で稼働しており(VMでなく直接)、無線LANが正常に使えていることとします。

またいつものことですが、本記事はセキュリティ意識の向上を目的としております。悪用しないでください。

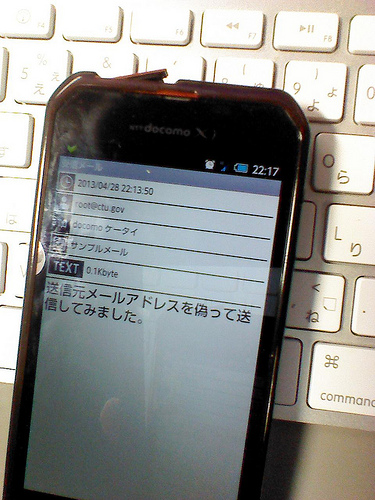

ある程度リテラシーのある方なら耳たこですが、電子メールのFromヘッダは、誰でも簡単に偽装できてしまいます。

先週ですが、新大阪のネットエージェントさん会議室にて、プレゼンテーションの勉強会に参加してきました。

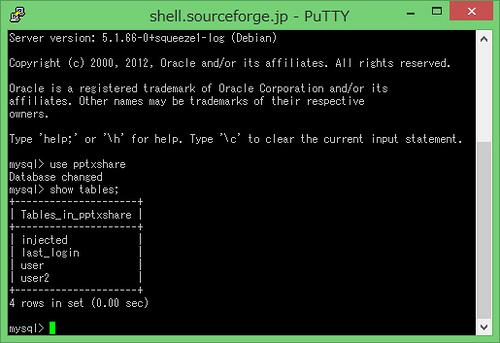

SQLインジェクションとは、本来SQLの入力を想定しないパラメータにSQLを埋め込むことで、システムの設計者が意図しない挙動をDBにさせること。

以下、そのもっともシンプルなサンプルです。

いつものことですが、本記事はセキュリティ意識の向上を目的とします。悪用しないでください。

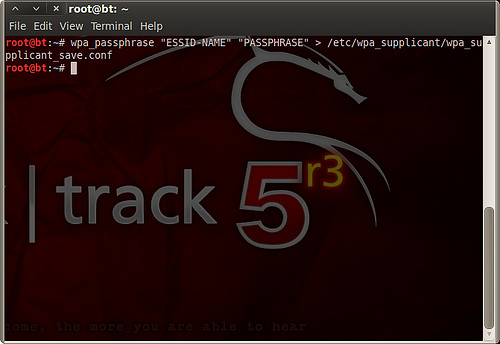

BackTrackをノートPCにインストールしたら、無線LANデバイス自体は通常通り認識されているものの、Wi-Fi接続する設定画面がどこにも見当たらない!

ということで、Wi-Fi (WPA2)に、普通に接続する最低限の方法をメモ。

前提条件として、「iwconfig」で無線LAN(wlan0)が認識されていることとします。

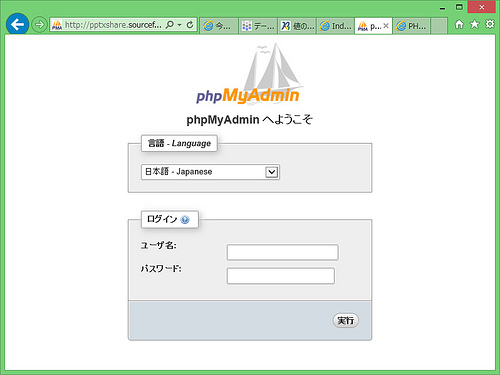

phpMyAdminは、LAMPユーザならだれでも知っているWebベースのMySQLフロントエンド。

バージョン4.0.2のインストール方法メモ。

前提として、Apache + PHP + MySQLが正常動作しているものとします。

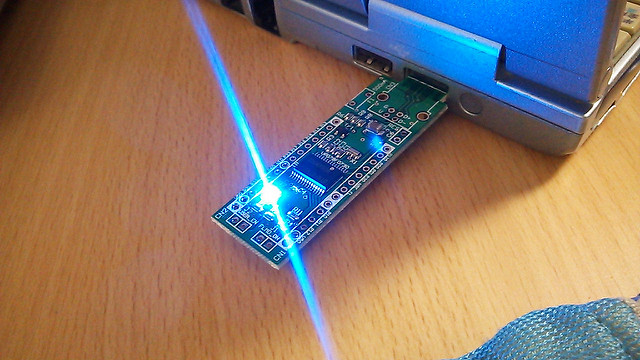

大昔のトランジスタ技術が出てきたので、付録の組み込みプログラミング用基板にCで書いたプログラムを投入してみました。

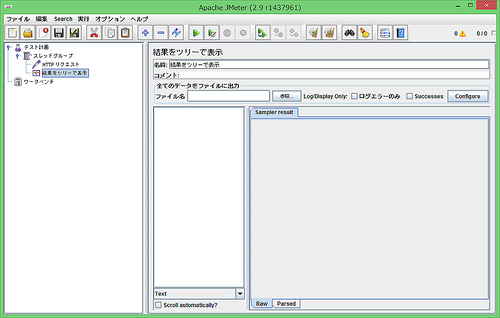

Apache Jmeterは、ネットワーク越しにクエリを投げて、負荷試験やTAT計測、任意のヘッダでのクエリ投稿などができるツールです。

以下その最低限の使い方メモ。

昔MTをバージョンアップさせようとして、DBの引き継ぎに失敗し苦慮した思い出がありますが、

Movable Type and TypePad Importerにより、古いMTから一瞬でWPに記事を引き継げました。

続きを読む "Movable Type and TypePad ImporterによるMTからWPへの記事引き継ぎ" »